Amazon BedrockとAmazon Kendraを活用したRAGの実装方法

目次

- 1 Lambda関数でAmazon Bedrockを呼び出すための準備と作成手順

- 2 Lambda関数内で使用するPythonコードの設計と構成

- 3 Lambda関数でAmazon Bedrockを利用するための権限とポリシー設定

- 4 Lambda関数とAPI Gatewayの連携設定とテスト手順の詳細解説

- 5 Amazon BedrockとAmazon Kendraを活用したRAGの実装方法

- 6 RAGの導入における前提条件と地域制限に関する解説

- 7 Lambda関数のテスト方法とAPI Gatewayを通じた動作確認

- 8 API Gatewayを使用した外部APIの構築と管理

- 9 Knowledge Baseを使用したRAGの実装方法

- 10 検索と生成処理の技術選定

- 11 RAGの概要と利点

- 12 実装の前提条件と地域制限

- 13 LambdaでBedrockを呼び出す関数を作成するための実装方法

- 14 API Gatewayを使用してLambda関数を外部に公開する方法

- 15 Amazon BedrockとAmazon Kendraを活用した検索と生成プロセスの統合

- 16 RAG(Retriever-Augmented Generation)を導入する際のベストプラクティス

Lambda関数でAmazon Bedrockを呼び出すための準備と作成手順

Lambda関数でAmazon Bedrockを呼び出すには、まず基本的な準備が必要です。

Lambda関数はAWSが提供するサーバーレスコンピューティングサービスで、Amazon Bedrockは生成AIを活用した機能を提供するサービスです。

これらを組み合わせることで、AIの力を簡単に利用できます。

本記事では、Lambda関数の作成手順やBedrockとの接続の詳細を解説します。

エンドポイントやランタイムの設定方法も具体的に紹介し、実際のコード例を使用して分かりやすく説明します。

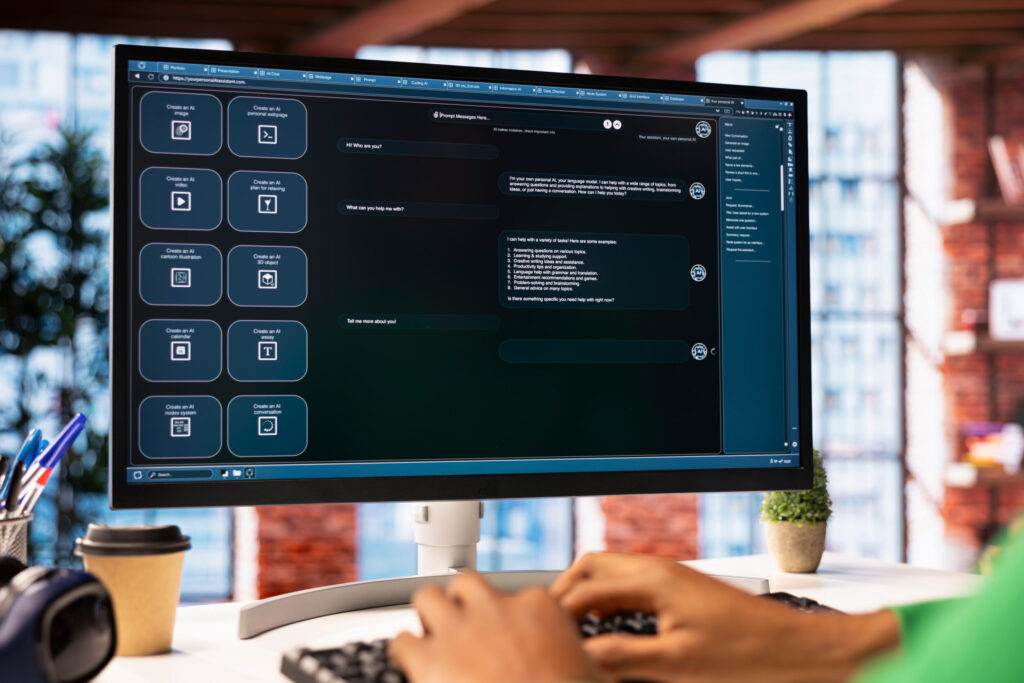

Amazon BedrockとLambdaの概要と利用シナリオの説明

Amazon Bedrockは、生成AIを活用するための統合プラットフォームであり、さまざまなAIモデルを利用可能です。

一方、AWS Lambdaはコードを実行するためのサーバーレス環境を提供します。

この2つを組み合わせることで、リアルタイムで生成AIを呼び出すAPIを構築できます。

例えば、自然言語処理やカスタマーサポートの自動化など、さまざまな業務に適用できます。

Lambda関数の作成に必要な基本設定と準備の手順

Lambda関数を作成するには、AWSコンソールにログインして関数の作成ページに進みます。

ランタイムにはPythonを選択し、ハンドラを指定します。

次に、関数に必要なIAMロールを設定し、Amazon Bedrockの呼び出し権限を付与します。

これらの設定を終えることで、Lambda関数がBedrockにアクセスできる準備が整います。

Amazon Bedrockを呼び出す際のエンドポイント設定方法

Amazon Bedrockを呼び出すには、特定のエンドポイントを利用する必要があります。

エンドポイントはAWSマネジメントコンソールで確認でき、地域に応じて異なります。

Lambda関数のコード内で、このエンドポイントを利用してリクエストを送信することで、Bedrockの機能を呼び出せます。

必要に応じてエンドポイントを環境変数に設定すると、コードの保守性が向上します。

Lambda関数に必要なランタイム環境と要件の確認

Lambda関数を正常に動作させるには、適切なランタイム環境が必要です。

Pythonの特定バージョンがサポートされているため、バージョンの確認を忘れないでください。

また、依存関係のあるライブラリを事前にパッケージ化し、Lambda関数にアップロードすることが重要です。

サンプルコードを用いたLambda関数の作成例

以下は、Amazon Bedrockを呼び出すシンプルなLambda関数のサンプルコードです。

このコードでは、エンドポイントにリクエストを送信し、結果を取得します。

コード例を基に、自身のユースケースに合わせた関数を作成してみましょう。

Lambda関数内で使用するPythonコードの設計と構成

Lambda関数内でAmazon Bedrockを呼び出すためのPythonコードは、シンプルでありながら効率的な設計が求められます。

コードの設計では、エンドポイントへのアクセスやエラー処理、環境変数の管理を含める必要があります。

また、ベストプラクティスを遵守し、コードの再利用性や保守性を高める工夫も重要です。

本セクションでは、Pythonコードの基本構成と実装に関する具体的なポイントを解説します。

Lambda関数内でのPythonコードの基本構成

Pythonコードの基本構成では、エントリーポイントである`handler`関数を中心に設計します。

この関数は、リクエストイベントを受け取り、処理結果を返します。

コードの第一行には必要なライブラリをインポートし、次にグローバルな環境変数や定数を設定します。

これにより、コードの実行中に不要な計算を避けることができ、効率性が向上します。

Amazon Bedrock APIの呼び出しを実現するコード設計

Amazon Bedrock APIを呼び出すには、HTTPSリクエストを適切に作成し、APIキーを含めた認証情報をリクエストヘッダーに含める必要があります。

`boto3`ライブラリを使用してBedrockのリソースにアクセスすることも可能です。

コードの中では、APIエンドポイントやパラメータをダイナミックに変更できる設計にすることで、柔軟性を持たせます。

環境変数を利用した設定情報の管理方法

環境変数を使用することで、コード内で機密情報や設定値を直接記述せずに済みます。

AWS Lambdaでは、環境変数を設定する機能が提供されており、これを活用してエンドポイントや認証情報を管理します。

この方法により、設定の変更が簡単になり、セキュリティ面でも利点があります。

エラー処理と例外ハンドリングのベストプラクティス

Lambda関数で発生する可能性のあるエラーに備えて、例外処理を適切に設計することが重要です。

例えば、API呼び出しが失敗した場合にリトライロジックを組み込む、またはユーザーにわかりやすいエラーメッセージを返す仕組みを実装します。

これにより、サービスの安定性を向上させることができます。

サードパーティライブラリの活用と依存関係の管理

Pythonコードでは、必要に応じてサードパーティライブラリを利用します。

ただし、Lambda関数にはサイズ制限があるため、使用するライブラリを最小限に抑えることが求められます。

依存関係を管理するために`requirements.txt`を用意し、必要なパッケージをLambda関数にアップロードする方法を推奨します。

Lambda関数でAmazon Bedrockを利用するための権限とポリシー設定

Amazon Bedrockを利用するには、適切なIAMロールとポリシーをLambda関数に設定する必要があります。

これにより、セキュアな環境でサービスを利用できるようになります。

本セクションでは、IAMロールの作成、ポリシーの設定方法、最小権限の原則に基づいた設計ポイントを詳しく解説します。

権限設定のベストプラクティスや、テスト手法も紹介します。

Amazon Bedrockの利用に必要なIAMロールの作成方法

Lambda関数がAmazon Bedrockを呼び出すには、必要な権限を持つIAMロールを作成する必要があります。

AWSマネジメントコンソールでIAMロールを作成し、Lambdaをトラストポリシーに追加します。

次に、Amazon Bedrockにアクセスできるポリシーをこのロールにアタッチします。

これにより、Lambda関数はBedrockのAPIにアクセス可能になります。

Lambda関数に割り当てる権限ポリシーの設定手順

ポリシー設定では、AWS提供の「AmazonBedrockFullAccess」ポリシーを使用するか、カスタムポリシーを作成します。

カスタムポリシーの場合、Bedrockのリソースに必要最低限の操作(例: `bedrock:InvokeEndpoint`)を許可することが推奨されます。

これにより、最小限の権限で機能を利用できます。

最小権限の原則を考慮したポリシー設計のポイント

IAMポリシーは、セキュリティを最大限確保するため、最小権限の原則を遵守して設計します。

例えば、特定のリージョンやリソースに対してのみアクセスを許可し、不必要な権限は与えないようにします。

また、`Condition`要素を活用して、特定の条件下でのみ権限を適用する設定を行います。

権限テストとデバッグの手法

権限の設定が正しいかどうかを確認するため、テストを実施します。

AWS IAMポリシーシミュレーターを使用すると、設定したポリシーが意図した通りに機能するかを検証できます。

また、CloudWatchログを有効化することで、Lambda関数実行時のエラーやアクセス拒否の原因を特定できます。

IAMポリシーの管理と更新方法

IAMポリシーは定期的に見直し、不要な権限を削除することでセキュリティを維持します。

ポリシーを更新する際は、テスト環境で変更内容を確認してから本番環境に適用します。

これにより、運用中のサービスに影響を与えるリスクを最小化できます。

Lambda関数とAPI Gatewayの連携設定とテスト手順の詳細解説

Lambda関数を外部から利用可能にするためには、API Gatewayとの連携が不可欠です。

API Gatewayは、HTTPリクエストを受け取り、それをLambda関数に転送する役割を担います。

このセクションでは、API Gatewayの設定手順、Lambda関数との統合、エンドポイントのテスト方法について詳しく解説します。

また、デプロイとステージ管理のポイントも紹介し、運用時の注意点をカバーします。

API Gatewayの基本概念と利用目的の説明

API Gatewayは、RESTやHTTP APIの構築、管理を可能にするAWSサービスです。

API Gatewayを利用することで、Lambda関数を外部クライアントから呼び出せるようになります。

例えば、ユーザーのHTTPリクエストを受け取り、それをLambda関数に転送し、結果を返すプロセスを容易に実現できます。

この仕組みを活用すれば、サーバーレスアーキテクチャで柔軟なAPIを構築できます。

Lambda関数との統合手順の詳細

API GatewayとLambda関数を統合するには、まずAPI Gatewayで新しいAPIを作成します。

次に、エンドポイントやメソッドを設定し、それをLambda関数に接続します。

この際、Lambdaプロキシ統合を有効にすると、リクエストデータがそのままLambdaに渡されるため、設定が簡素化されます。

最後に、必要な権限をAPI Gatewayに付与して連携を完了させます。

API Gatewayのエンドポイント設定とルート設計

エンドポイントの設定では、リクエストパスやメソッド(GET、POSTなど)を定義します。

また、必要に応じてクエリパラメータやヘッダーの仕様も設定します。

ルート設計の際は、階層的に整理されたパスを使用することで、APIの使いやすさが向上します。

たとえば、`/bedrock/call`のような明確なパスを設定すると、利用者がAPIの機能を直感的に理解できます。

API Gatewayを使用した外部アクセスのテスト方法

設定が完了したら、API Gatewayを通じてLambda関数をテストします。

テストはAWSコンソールから直接実行可能で、HTTPリクエストを送信し、応答を確認できます。

また、`curl`やPostmanなどのツールを利用して外部からのリクエストをシミュレーションすることも推奨されます。

応答データを解析することで、エラーやパフォーマンスの問題を特定できます。

デプロイとステージ管理のベストプラクティス

API Gatewayで構築したAPIは、デプロイを行わなければ外部からアクセスできません。

デプロイ時には、ステージ(例: `dev`、`prod`)を指定し、それぞれの環境で異なる設定を適用します。

また、ステージごとにバージョン管理を行い、問題が発生した際に迅速にロールバックできる仕組みを整備しておくことが重要です。

Amazon BedrockとAmazon Kendraを活用したRAGの実装方法

RAG(Retriever-Augmented Generation)は、情報検索と生成AIを組み合わせた新しい技術です。

この手法を用いることで、ユーザーが求める回答を精度高く提供できます。

Amazon BedrockとAmazon Kendraを活用したRAGの実装は、検索と生成の連携をシームレスに実現します。

本セクションでは、基本概念から具体的な実装方法までを詳しく解説します。

Amazon BedrockとAmazon Kendraの機能の組み合わせの解説

Amazon Bedrockは高性能な生成AIモデルを提供し、Amazon Kendraは高度な検索機能を持つサービスです。

この2つを組み合わせることで、ユーザーからの質問に対して適切な文脈を検索し、その情報を基に生成AIで回答を作成できます。

例えば、Kendraが検索した資料の内容をBedrockが解釈し、自然言語でユーザーにわかりやすい形で提供します。

RAG(Retriever-Augmented Generation)の基本概念

RAGは、検索機能を用いて関連情報を取得し、その情報を基に生成AIが回答を構築するプロセスを指します。

この手法は、単純な生成AIとは異なり、外部情報を活用できるため、より正確で信頼性の高い回答を生成できます。

RAGはFAQ生成やカスタマーサポートなど、多くの応用分野で活用されています。

検索処理にAmazon Kendraを活用する方法

Amazon Kendraは、特定のドキュメントやデータソースから関連情報を迅速に検索できます。

設定プロセスでは、インデックスを作成し、検索対象のデータソースを定義します。

次に、ユーザーのクエリに基づき、Kendraが関連する情報を取得します。

この情報は、RAGプロセスの第一段階として、生成AIに渡されます。

Amazon Bedrockを用いた生成処理の実装

生成処理では、Amazon BedrockがKendraから取得した情報を基に回答を生成します。

具体的には、Bedrock APIを通じてモデルを呼び出し、クエリと検索結果を入力します。

モデルが出力した自然言語の回答をユーザーに返すことで、RAGのフローが完了します。

この処理をLambda関数で自動化することが一般的です。

RAGのテストとパフォーマンス評価

RAGの実装が完了したら、テストとパフォーマンス評価を行います。

テストでは、さまざまなユーザークエリを使用して、検索結果と生成結果が正確かつ適切であることを確認します。

また、レスポンス速度やシステム負荷も測定し、必要に応じて最適化を行います。

これにより、安定した運用が可能になります。

RAGの導入における前提条件と地域制限に関する解説

RAGを導入するには、適切な環境と前提条件を整える必要があります。

また、地域制限が存在する場合があるため、これを考慮した計画を立てることが重要です。

本セクションでは、RAGをスムーズに導入するための条件や、地域制限への対応方法を解説します。

RAG導入時に必要な環境と要件の確認

RAGの導入には、Amazon BedrockとAmazon Kendraが利用可能なAWSアカウントが必要です。

また、適切なIAMロールとポリシーの設定が求められます。

さらに、十分なストレージ容量や計算リソースを確保し、運用環境が整っていることを確認します。

これにより、導入後のトラブルを最小限に抑えることができます。

Amazon Bedrockが利用可能なリージョンと制約事項

Amazon Bedrockは、特定のAWSリージョンでのみ利用可能です。

現在対応しているリージョンはAWSドキュメントで確認できます。

例えば、バージニアリージョンでは完全なサービスが提供されている一方で、一部のリージョンでは利用できない機能も存在します。

導入前に対応リージョンを確認することが必須です。

前提条件のチェックリストと設定ガイド

導入前に、IAM設定、APIエンドポイントの有効化、データソースの準備などを含むチェックリストを活用します。

これにより、欠落している設定や不完全な準備を未然に防ぐことができます。

また、設定ガイドに従い、一つ一つの手順を慎重に進めることで、トラブルを回避します。

実装前のテスト環境構築手順

本番環境に移行する前に、テスト環境を構築します。

テスト環境では、本番と同じ設定を再現し、ユーザークエリに基づくシミュレーションを実施します。

これにより、エラーやパフォーマンスの問題を特定し、修正を行います。

テスト環境を整備することで、本番稼働時の安定性が向上します。

地域制限に対応するための代替案

地域制限により、BedrockやKendraを利用できない場合には、他のAWSサービスや外部サービスを活用する代替案を検討します。

たとえば、近隣のリージョンにリソースをデプロイする、またはサードパーティの検索エンジンやAIツールを組み合わせることで、同様の機能を実現できます。

Lambda関数のテスト方法とAPI Gatewayを通じた動作確認

Lambda関数をAmazon Bedrockと連携させた後、適切なテストを実施することは、開発プロセスにおいて重要です。

テストにより、関数が期待通りに動作し、エラーが発生していないかを確認できます。

また、API Gatewayを通じた動作確認により、外部からのリクエストが正常に処理されることを検証します。

本セクションでは、Lambda関数のテスト方法とAPI Gatewayを活用したテストの手順を詳しく説明します。

Lambda関数のテストに必要な基本設定の確認

Lambda関数のテストを行う前に、AWSコンソールでテストイベントを設定します。

このテストイベントは、関数に渡される入力データをシミュレーションするもので、JSON形式で記述します。

例えば、Amazon BedrockのAPIを呼び出すクエリを含むイベントを設定することで、実際の動作を模擬できます。

また、環境変数やIAMロールの設定が正しいかどうかも確認する必要があります。

テストイベントの設定とLambdaコンソールでの実行

AWS Lambdaコンソールを使用してテストイベントを作成し、関数を実行します。

テストイベントには、APIリクエストに必要なパラメータや入力データを記載します。

実行後、出力結果やエラーメッセージがコンソールに表示されるため、これを基に動作を確認します。

さらに、CloudWatchログを参照することで、関数内での詳細な処理内容を確認できます。

API Gatewayを通じたエンドツーエンドテストの実施

Lambda関数をAPI Gatewayに統合した場合、エンドツーエンドテストを実施します。

このテストでは、実際のHTTPリクエストを送信し、API GatewayがリクエストをLambdaに転送していることを確認します。

ツールとしては、Postmanや`curl`を使用するのが一般的です。

APIエンドポイントに正しいリクエストを送信し、期待する応答が返るかを検証します。

エラー解析とデバッグ方法

テスト中にエラーが発生した場合、CloudWatchログを活用して原因を特定します。

エラーの多くは、権限の不足、環境変数の設定ミス、またはAPIリクエストの構造の不備に起因します。

ログに記録されたエラーメッセージやスタックトレースを解析し、コードや設定を修正します。

さらに、IAMポリシーシミュレーターを使用して、権限関連の問題を確認することも推奨されます。

負荷テストとパフォーマンス評価の実施

Lambda関数とAPI Gatewayが想定されるトラフィック量に耐えられるかを確認するため、負荷テストを実施します。

ツールとしては、AWSの`ab`(Apache Benchmark)や`locust`などが利用できます。

負荷テストにより、レスポンス時間やエラー率を測定し、必要に応じてLambdaの同時実行制限やAPI Gatewayのスロットリング設定を調整します。

API Gatewayを使用した外部APIの構築と管理

API Gatewayは、Lambda関数を外部のアプリケーションやサービスと接続するための便利なツールです。

API Gatewayを使用することで、セキュリティ、スケーラビリティ、管理の面で高度な機能を提供します。

本セクションでは、API Gatewayを活用して外部APIを構築し、管理するための具体的な手順を紹介します。

API Gatewayの初期設定とAPIの作成方法

API Gatewayで新しいAPIを作成するには、AWSコンソールにアクセスし、RESTまたはHTTP APIのいずれかを選択します。

次に、エンドポイントやメソッド(GET、POSTなど)を設定します。

例えば、`/bedrock/invoke`といった明確なエンドポイントを設定することで、クライアント側での利用が容易になります。

Lambda関数とのシームレスな統合方法

API GatewayとLambda関数を統合する際、Lambdaプロキシ統合を有効にすると、HTTPリクエストの内容をそのままLambda関数に渡すことが可能です。

この設定により、柔軟なAPI構築が可能となり、リクエストデータの詳細な制御が容易になります。

また、統合後は、必要なIAMロールをAPI Gatewayに割り当ててセキュリティを確保します。

認証と認可の設定方法

API Gatewayでは、セキュリティを向上させるために、認証と認可を設定します。

AWS IAMを利用してアクセス制御を行うほか、Cognitoを活用したトークン認証も可能です。

また、APIキーを使用して特定のクライアントにアクセスを制限する方法も有効です。

これにより、不正なアクセスを防止できます。

ステージとデプロイ管理のベストプラクティス

API Gatewayでは、開発、テスト、本番環境を区別するために、ステージを活用します。

各ステージごとに異なる設定を適用することで、柔軟な運用が可能になります。

ステージ変数を使用して、環境ごとの設定値を管理することも推奨されます。

また、バージョン管理を行うことで、必要に応じて以前の設定にロールバックできる仕組みを構築します。

モニタリングとパフォーマンス最適化

API Gatewayのパフォーマンスをモニタリングするために、AWS CloudWatchを使用します。

リクエスト数、エラー率、レイテンシーといったメトリクスを監視することで、APIの状況を把握できます。

問題が検出された場合、スロットリング設定やキャッシュ機能を活用して、APIの効率を最適化します。

Knowledge Baseを使用したRAGの実装方法

Amazon BedrockのKnowledge Base機能を使用することで、Retriever-Augmented Generation(RAG)の実装をより効果的に行うことが可能です。

Knowledge Baseは構造化された情報を管理し、検索と生成プロセスを効率化します。

本セクションでは、Knowledge Baseの基本設定、運用方法、RAGへの具体的な適用方法について解説します。

Knowledge Baseの基本概念と運用目的

Knowledge Baseは、Amazon Bedrockが提供する情報管理機能で、テキストやデータを構造化して保持します。

これにより、ユーザーからのクエリに基づいた正確な情報の検索が可能になります。

例えば、FAQの自動生成や専門的な情報提供など、多くの用途で使用されます。

Knowledge Baseを利用すると、検索の効率が向上し、生成プロセスの質も向上します。

Knowledge Baseへのデータ登録と管理手順

Knowledge Baseにデータを登録するには、Amazon Bedrockの管理コンソールを使用します。

データはJSONやCSV形式でアップロード可能で、メタデータを付与することで検索効率が向上します。

また、定期的にデータを更新し、最新情報を反映させることが重要です。

これにより、ユーザーに提供される情報の正確性が維持されます。

RAGの検索プロセスにおけるKnowledge Baseの活用

RAGの実装において、Knowledge Baseは検索プロセスの中心的な役割を果たします。

ユーザーからのクエリが入力されると、Knowledge Base内で関連する情報を検索し、結果を生成AIに提供します。

このプロセスにより、生成される回答がユーザーの要求に対して正確で信頼性の高いものとなります。

Knowledge Baseと生成プロセスの統合手順

Knowledge Baseから取得した検索結果を生成AIに統合するには、Amazon BedrockのAPIを利用します。

検索結果をリクエストの一部として生成モデルに渡し、文脈に基づいた自然言語の回答を作成します。

この統合により、検索と生成が一体化したシームレスなRAGプロセスを構築できます。

RAGの評価と最適化のためのベストプラクティス

RAGの実装後、テストと評価を行い、Knowledge Baseの内容と生成結果を定期的に見直します。

具体的には、検索結果の精度、生成された回答の自然さ、ユーザーの満足度を測定します。

これらのデータを基に、Knowledge Baseの構造を改善し、生成AIのパフォーマンスを最適化します。

検索と生成処理の技術選定

RAGを効果的に実現するためには、適切な検索技術と生成処理技術の選定が重要です。

Amazon KendraやKnowledge Baseなどの検索サービスと、Amazon Bedrockによる生成AIを組み合わせることで、高精度な回答生成が可能になります。

本セクションでは、検索と生成処理の技術選定のポイントを詳しく解説します。

検索サービスの比較: Amazon KendraとKnowledge Base

Amazon Kendraは高度な検索アルゴリズムを提供し、特に大量の非構造化データに適しています。

一方、Knowledge Baseは構造化された情報管理を得意とし、効率的な検索を可能にします。

用途に応じてこれらの技術を選択することで、検索プロセスを最適化できます。

生成処理に適したAmazon Bedrockモデルの選定

生成処理には、Amazon Bedrockが提供する複数のAIモデルから最適なものを選択します。

例えば、文書生成に強いモデルや、ユーザーのクエリを高度に理解するモデルがあります。

ユースケースに応じたモデルを選ぶことで、生成プロセスの質が向上します。

検索と生成を連携させるためのアーキテクチャ設計

検索と生成を連携させるためには、API統合を活用したアーキテクチャ設計が重要です。

検索結果を生成モデルに渡す際、データフォーマットを統一することで、スムーズな連携が実現します。

さらに、AWS Lambdaを使用してプロセスを自動化することで、効率的なワークフローを構築できます。

コストとスケーラビリティを考慮した技術選定のポイント

検索と生成の技術選定では、コストとスケーラビリティも考慮します。

Amazon KendraやBedrockは利用量に応じた課金モデルを採用しているため、予算内で最適な結果を得られるよう計画を立てます。

また、スケーラブルな構成により、大量のリクエストにも対応可能なシステムを構築できます。

技術選定後のプロトタイプ開発と検証方法

技術選定後、まずプロトタイプを開発して動作を確認します。

プロトタイプを基に、検索と生成プロセスの精度や応答時間を検証します。

検証結果を基に、技術の調整や最適化を行い、本番環境に移行します。

この手法により、リスクを最小限に抑えたシステム構築が可能です。

RAGの概要と利点

RAG(Retriever-Augmented Generation)は、検索技術と生成AIを組み合わせた手法であり、外部情報の活用によって回答精度を向上させることができます。

このアプローチは、従来の生成AIの限界を補完し、特にFAQ生成やカスタマーサポートなどの分野で有用です。

本セクションでは、RAGの基本的な概念と具体的な利点について詳しく解説します。

RAG(Retriever-Augmented Generation)の基本概念

RAGは、外部データソースからの検索結果を生成AIに統合し、ユーザーのクエリに基づいた回答を生成する技術です。

例えば、ユーザーが特定の製品の仕様について質問した場合、RAGは関連するデータを検索し、その情報を基に詳細な回答を提供します。

この仕組みにより、単独の生成モデルでは得られない正確性と文脈性が実現されます。

RAGの導入における主要な利点

RAGの最大の利点は、外部情報を組み込むことで回答の正確性が向上する点です。

また、情報の範囲を限定することで、生成AIの暴走や不適切な回答を防止できます。

さらに、検索結果を活用することで、回答の信頼性が向上し、ユーザー体験を大幅に改善できます。

RAGと従来の生成AIの違いと比較

従来の生成AIは内部のトレーニングデータに基づいて回答を生成しますが、RAGはリアルタイムで外部データを活用する点で異なります。

この違いにより、RAGはトレーニングデータが不足している分野や頻繁に更新が必要な情報に対しても高い適応性を持ちます。

また、検索結果を基に生成するため、回答の透明性も向上します。

RAGが利用される主なユースケース

RAGは、FAQの自動生成、カスタマーサポートの自動化、専門的なレポート作成など、幅広いユースケースで活用されています。

特に、膨大なデータが必要な技術サポートや、最新の情報が求められるマーケティングレポート作成において効果を発揮します。

また、教育分野でも、教材作成や学生からの質問応答に利用されています。

RAGの導入によるビジネス効果の向上

RAGを導入することで、業務の効率化やコスト削減が期待できます。

例えば、カスタマーサポートにRAGを導入することで、オペレーターの負担を軽減し、より迅速で正確な対応が可能になります。

また、自動化により、24時間体制でのサポート提供が実現され、顧客満足度が向上します。

実装の前提条件と地域制限

RAGの実装には、必要な技術的要件や運用環境を整えることが不可欠です。

また、地域制限によって利用できるサービスや機能が異なる場合があるため、事前の確認が必要です。

本セクションでは、RAGを実装するための前提条件や、地域制限に関する情報について詳しく解説します。

RAGの実装に必要な技術要件の概要

RAGを実装するためには、Amazon BedrockやAmazon KendraなどのAWSサービスが利用可能であることが前提です。

また、これらのサービスにアクセスするためのIAMロールやポリシー設定が必要です。

さらに、検索対象となるデータソースの整備や、生成AIモデルへの入力形式の統一も重要な要件です。

利用可能なリージョンと地域制限の確認方法

Amazon BedrockやKendraは特定のAWSリージョンでのみ利用可能です。

例えば、バージニアリージョンでは完全なサービスが提供される一方で、他のリージョンでは制限がある場合があります。

事前にAWSのサービス対応表を確認し、対象リージョンで利用可能かどうかを確認することが重要です。

前提条件の整備と環境構築の手順

RAGをスムーズに実装するためには、事前に開発環境を整備しておく必要があります。

具体的には、AWSアカウントの作成、必要なリソースのプロビジョニング、データソースのアップロードが含まれます。

また、テスト環境を構築し、システムが想定通りに動作することを確認します。

地域制限を克服するための代替ソリューション

特定の地域でサービスが利用できない場合、代替ソリューションとして他のAWSサービスや外部ツールを検討します。

例えば、近隣リージョンにデプロイする、またはローカル検索エンジンと組み合わせる方法があります。

これにより、制限に左右されない柔軟なシステム構築が可能になります。

法的・規制要件を考慮した実装のポイント

RAGを導入する際には、利用するデータや地域に関連する法的・規制要件を考慮する必要があります。

例えば、データプライバシーやコンプライアンスに対応するため、AWSが提供するセキュリティ機能を活用します。

また、データの暗号化やアクセス制御を適切に設定し、運用リスクを最小限に抑えます。

LambdaでBedrockを呼び出す関数を作成するための実装方法

Amazon Bedrockを活用するためのLambda関数を構築するには、いくつかの重要な手順を踏む必要があります。

まず、Lambda関数を作成し、Pythonコードを記述します。

その後、Amazon Bedrockを呼び出すための必要な設定や環境構築を行います。

本セクションでは、Lambda関数の具体的な作成手順や設計のポイントを詳細に解説します。

Lambda関数の作成と初期設定

Lambda関数を作成するには、AWSマネジメントコンソールで新しい関数を作成します。

ランタイムはPythonを選択し、関数名と実行ロールを設定します。

このロールには、Amazon Bedrockにアクセスするための適切なIAMポリシーを付与する必要があります。

次に、ハンドラの指定や環境変数の設定を行い、初期設定を完了します。

Amazon Bedrockを呼び出すためのエンドポイント設定

Amazon BedrockのAPIを利用するには、特定のエンドポイントを設定する必要があります。

エンドポイントURLはAWSマネジメントコンソールで確認でき、Lambda関数内のコードで利用します。

このエンドポイントは環境変数として設定することで、コードの保守性を向上させることが可能です。

Pythonコードの記述と依存関係の管理

Lambda関数内のPythonコードでは、`requests`または`boto3`ライブラリを使用してAPIリクエストを送信します。

例えば、`boto3`を使用すると、簡単にBedrockのエンドポイントにリクエストを送信できます。

また、依存関係のライブラリは`requirements.txt`に記述し、Lambda関数にパッケージ化してアップロードします。

セキュリティ設定とデータの保護方法

Lambda関数を安全に運用するためには、セキュリティ設定が重要です。

例えば、IAMポリシーを最小権限に設定し、不要なアクセスを制限します。

また、リクエストデータを暗号化し、環境変数に機密情報を保存する際は、AWS KMS(Key Management Service)を使用してデータを保護します。

テストとデプロイの実施

Lambda関数が正しく動作するかを確認するために、AWS Lambdaコンソールを使用してテストを実施します。

テストイベントを設定し、エンドポイントが正しく呼び出されているかを検証します。

動作が確認できたら、API Gatewayを通じて公開し、外部から利用可能な状態にデプロイします。

API Gatewayを使用してLambda関数を外部に公開する方法

API Gatewayは、Lambda関数を外部から利用可能にするための重要なツールです。

このサービスを使用することで、HTTPリクエストをLambda関数に転送し、レスポンスをクライアントに返すAPIを構築できます。

本セクションでは、API Gatewayの設定手順とLambda関数の統合方法について詳しく解説します。

API Gatewayの作成と初期設定

AWSマネジメントコンソールでAPI Gatewayを作成します。

APIの種類としてREST APIまたはHTTP APIを選択し、API名を入力します。

その後、リソースパスやメソッド(GET、POSTなど)を設定します。

これにより、クライアントからのリクエストを受け取るエンドポイントが作成されます。

Lambda関数との統合方法

API GatewayとLambda関数を統合するには、リソースの統合タイプとして「Lambda関数」を選択します。

次に、対象のLambda関数を指定し、プロキシ統合を有効にします。

この設定により、API GatewayがリクエストデータをそのままLambda関数に転送できるようになります。

リクエストおよびレスポンスの設定

API Gatewayでは、リクエストとレスポンスの設定をカスタマイズできます。

例えば、リクエストヘッダーやクエリパラメータを定義することで、APIの入力データ形式を制御します。

また、レスポンス形式を指定し、クライアントに返すデータを整形することが可能です。

APIのセキュリティ設定と認証の適用

APIのセキュリティを強化するために、IAM認証やCognitoを利用したトークンベース認証を設定します。

また、APIキーを使用して特定のクライアントのみにアクセスを制限する方法も有効です。

この設定により、不正アクセスを防ぎ、APIの信頼性を向上させます。

デプロイとステージ管理

API Gatewayで構築したAPIを公開するためには、デプロイを行う必要があります。

ステージ(例: `dev`、`prod`)を作成し、異なる環境でAPIを管理します。

ステージごとに設定を変更することで、開発中のテストと本番運用を効率的に切り替えることができます。

Amazon BedrockとAmazon Kendraを活用した検索と生成プロセスの統合

Amazon BedrockとAmazon Kendraは、それぞれ生成AIと検索機能を提供するAWSの強力なサービスです。

これらを組み合わせることで、外部データソースから関連情報を取得し、その情報を基に高品質な回答を生成するプロセスを実現できます。

本セクションでは、検索と生成の統合の具体的な手法について詳しく解説します。

Amazon BedrockとKendraの機能を連携するメリット

Amazon Bedrockの生成AIは、自然言語での高精度な回答を提供します。

一方、Amazon Kendraは非構造化データや構造化データから関連情報を検索する能力に優れています。

これらを連携することで、ユーザーからのクエリに対して適切なコンテキストを持つ回答を提供できるようになります。

これにより、検索と生成の個々の欠点を補い、統合されたプロセスで精度の高い結果を実現します。

Kendraのインデックス作成と検索プロセスの設定

Kendraを利用するには、まずデータソースをインデックス化する必要があります。

データソースには、SharePoint、S3バケット、データベースなどが含まれます。

これをインデックス化することで、クエリに対して迅速かつ関連性の高い結果を返すことが可能になります。

インデックス作成後は、ユーザークエリを基に検索を実行し、その結果をBedrockの生成プロセスに渡します。

生成AIへの入力データの最適化と統合方法

Kendraから取得した検索結果をBedrockの生成AIに渡す際、入力データを最適化する必要があります。

例えば、検索結果を要約し、必要な情報だけを抽出することで、生成AIの負荷を軽減します。

このデータはJSON形式などの構造化データとしてBedrockに入力し、より的確な回答を生成します。

検索結果と生成内容の品質評価の手法

検索結果と生成AIの出力内容を評価することで、プロセス全体の品質を確認します。

具体的には、検索結果がクエリに対して適切であるか、生成内容が自然な言語で書かれているかを評価します。

この評価を基に、検索アルゴリズムや生成モデルのパラメータを調整することで、プロセスの改善が可能です。

運用環境での統合プロセスの最適化手法

運用環境での最適化では、レスポンス速度の向上とスケーラビリティの確保が重要です。

KendraとBedrockの間のデータ転送を効率化するために、AWS Lambdaを活用したデータ処理の自動化を実装します。

また、クラウドリソースを動的に拡張することで、大量のリクエストにも対応できるシステムを構築します。

RAG(Retriever-Augmented Generation)を導入する際のベストプラクティス

RAGを効果的に導入するためには、設計、実装、運用においてベストプラクティスを守ることが重要です。

これにより、システムのパフォーマンスを最大化し、信頼性を向上させることができます。

本セクションでは、RAGの導入における成功要因と実践的なアプローチを解説します。

システム設計段階での考慮事項

RAGのシステム設計では、検索と生成のプロセスを統合するアーキテクチャを構築します。

この際、AWSのサービスを活用する場合は、Amazon Kendraを検索エンジンとして使用し、Amazon Bedrockを生成プロセスに組み込む設計が推奨されます。

また、データの流れを明確にし、エラー発生時の対処フローを設計段階で組み込むことが重要です。

開発フェーズでのテストとデバッグ手法

開発フェーズでは、個々のコンポーネントの動作確認に加え、検索と生成プロセス全体の統合テストを実施します。

Lambda関数やAPI Gatewayを利用する場合、テストイベントを作成してシミュレーションを行います。

エラー発生時にはCloudWatchログを確認し、根本原因を特定して修正します。

RAGの運用におけるパフォーマンス最適化

運用環境では、システムのレスポンス速度と検索精度が重要な指標となります。

Kendraのインデックス設定を調整し、クエリに対する検索結果の関連性を向上させます。

また、生成プロセスでは、Bedrockのモデル設定を最適化することで、回答の精度を向上させることが可能です。

スケーラビリティを考慮したアーキテクチャの構築

大量のリクエストに対応するため、スケーラブルなアーキテクチャを設計します。

AWSのオートスケーリング機能を利用して、トラフィック量に応じてリソースを動的に拡張する仕組みを導入します。

また、複数リージョンにデプロイすることで、地域ごとのアクセス負荷を分散します。

セキュリティとデータプライバシーへの対応

RAGシステムのセキュリティを確保するために、IAMロールとポリシーを最小権限の原則で設定します。

また、データ転送時にはSSL/TLSを使用して暗号化を行い、ユーザーデータの保護を徹底します。

さらに、AWS KMSを活用して機密データの暗号化と管理を行います。